Accesskontroll – Din säkerhet mot intrång

Att skydda både fysiska utrymmen och digitala system har blivit vardag för privatpersoner och småföretag i Stockholm. Slarvas det med accesskontroll riskerar du att öppna dörren för både tjuvar och hackare. Genom att använda konkreta åtgärder för att styra och begränsa tillträde skapas stabila försvar mot intrång i allt från verksamhetslokaler till känsliga data. Här får du insikt i hur fysisk och digital accesskontroll faktiskt fungerar tillsammans och gör skillnad i praktiken.

Innehållsförteckning

- Vad innebär accesskontroll i praktiken?

- Huvudtyper: Fysisk och digital accesskontroll

- Så fungerar autentisering och behörighet

- Vanliga risker och hur du undviker dem

- Effektiv accesskontroll för mindre företag

Viktiga punkter

| Punkt | Detaljer |

|---|---|

| Accesskontroll är avgörande | Regelbunden granskning och implementering av säkerhetsåtgärder är nödvändiga för att skydda mot obehörig åtkomst. |

| Kombinera fysisk och digital kontroll | En integrerad strategi ger ökat skydd, där både fysiska och digitala åtgärder kompletterar varandra. |

| Utbilda anställda kontinuerligt | En välutbildad personal kan effektivt motverka phishing-attacker och andra säkerhetshot. |

| Använd molnbaserade lösningar | Molntjänster erbjuder kostnadseffektiva och lättanvända verktyg för accesskontroll, perfekt för småföretag. |

Vad innebär accesskontroll i praktiken?

Accesskontroll handlar om att reglera och kontrollera vem som får tillträde till fysiska platser eller digitala system. Det är din första försvarslinje mot obehörig åtkomst och intrång.

I praktiken betyder det att du implementerar konkreta åtgärder som begränsar tillträdet enligt fastställda regler. Det är inte bara om att låsa dörrar – det är ett systematiskt sätt att skydda det som är värdefullt för dig.

Fysisk accesskontroll

Fysisk accesskontroll skyddar dina lokaler från obehöriga besökare. Du styr vem som kan komma in och ut genom olika metoder.

Vanliga fysiska lösningar inkluderar:

- Nyckelkort och elektroniska lås

- Kodlås och PIN-nummer

- Biometriska system (fingeravtryck, ansiktsigenkänning)

- Fysiska hinder som dörrar, grindar och bom

- Videövervakning och övervakningskameror

En studie visar att fysisk kontroll av tillträden ökar säkerheten genom att begränsa vem som kan komma in i specifika områden. Med hjälp av dispensationer och fysiska hinder kan du enkelt styra vem som får tillträde.

Digital accesskontroll

Digital accesskontroll handlar om att skydda dina datorer, nätverk och webbtjänster. Här använder du lösenord, tvåfaktorsautentisering och användarbehörigheter.

Det innebär:

- Starka lösenord och lösenordshanterare

- Tvåfaktorsautentisering (2FA)

- Användarprofiler med olika behörighetsnivåer

- Begränsat administratörtillträde

- Åtkomstloggar som visar vem som gjorde vad och när

Digital accesskontroll är ofta din enda försvarslinje mot cyberattacker och datastöld. Utan den kan en hackers få okontrollerad åtkomst till alla dina filer.

En god nätverkssäkerhet förlitar sig på att du vet exakt vem som har tillträde till vad.

Praktiska exempel för småföretag och privatpersoner

Låt säga att du är en frisör i Stockholm. Du vill att dina anställda kan komma in på morgonen, men ingen obehörig ska kunna få tillträde till ditt kassaregister eller kunddata.

Du kan:

- Installera ett elektroniskt lås på butiksdörren med kodlås

- Ge varje anställd en egen kod som registreras i systemet

- Begränsa läs och skrivtillträde till din bokningssystem

- Sätta upp kamera vid kassa för spårning

- Regelbundet granska vem som loggat in när

Vid hemmakontor behövs ofta mindre fysisk kontroll men mer digital säkerhet. Du fokuserar på lösenord, tvåfaktorsautentisering och säkerhetskopior.

Accesskontroll är inte en engångsinvestering – det är en pågående process där du regelbundet granskar vem som har tillträde och varför.

Proffstips Börja med att kartlägga vad som behöver skyddas, vem som behöver tillträde, och sedan välj lämpliga åtgärder. Det är oftast billigare att förebygga än att åtgärda en intrång senare.

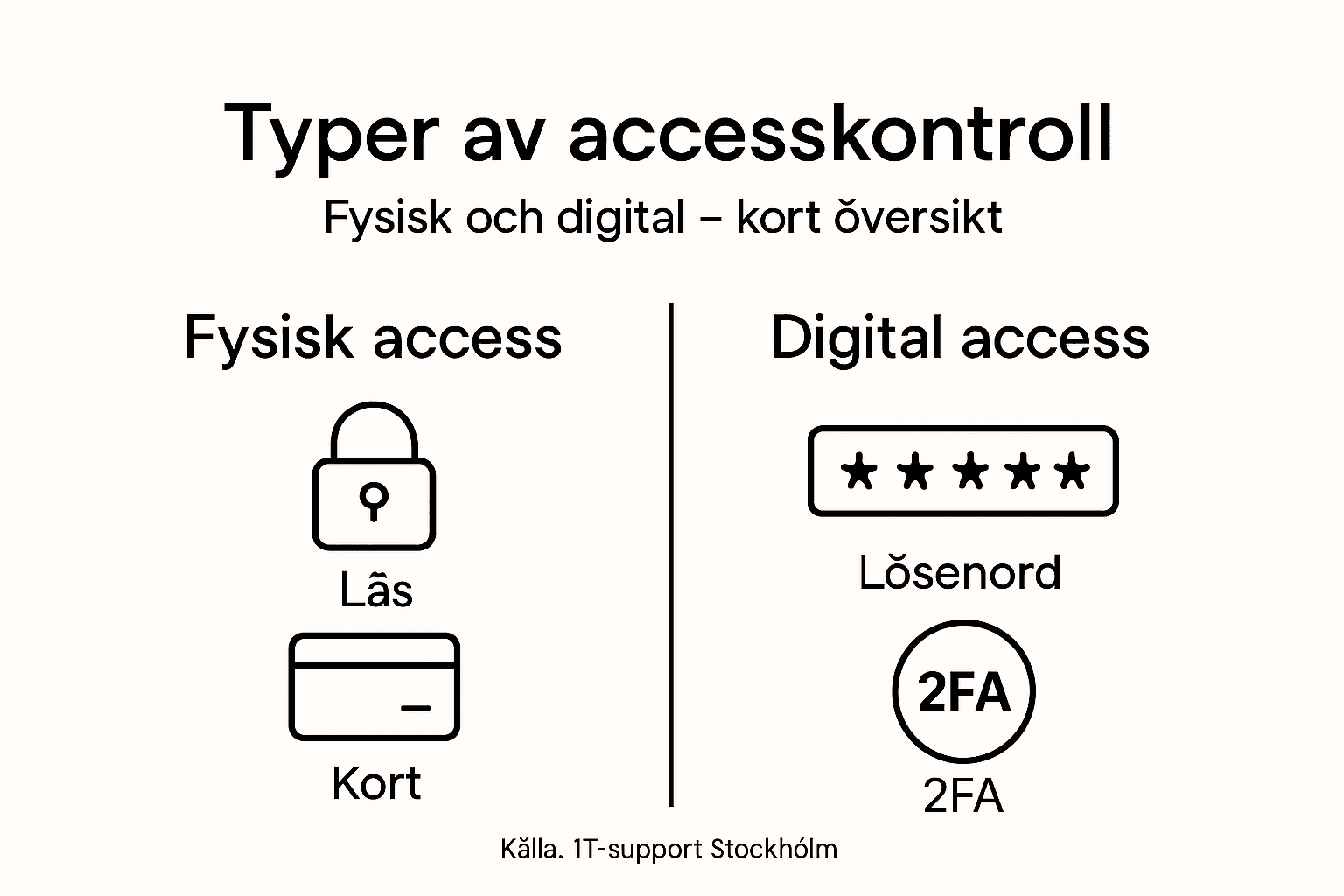

Huvudtyper: Fysisk och digital accesskontroll

Accesskontroll delas upp i två huvudkategorier som fungerar tillsammans för att ge dig fullständigt skydd. Båda är nödvändiga för att bygga ett robust försvar mot intrång och obehörig åtkomst.

Dessutom är en integrerad strategi som kombinerar både fysisk och digital accesskontroll mycket kraftfullare än om du bara fokuserar på en av typerna.

Nedan visas en jämförelse mellan fysisk och digital accesskontroll för att tydliggöra skillnader och styrkor:

| Aspekt | Fysisk accesskontroll | Digital accesskontroll |

|---|---|---|

| Skyddsområde | Lokaler, rum, byggnader | Datorer, nätverk, system |

| Typisk teknik | Nyckelkort, biometriska spärrar | Lösenord, tvåfaktorsautentisering |

| Angreppsmetod | Intrång, stöld | Hackning, datastöld |

| Kontrollnivå | Vem befinner sig i lokalen | Vem kan hantera specifik information |

| Första försvarslinje | Dörrar och hinder | Brandväggar och autentisering |

Fysisk accesskontroll

Fysisk accesskontroll handlar om att hindra obehöriga från att fysiskt komma in i dina lokaler eller områden. Du använder mekaniska och elektroniska hinder tillsammans med övervakning.

De vanligaste lösningarna är:

- Elektroniska lås och nyckelkort

- Kodlås och biometriska läsare

- Säkerhetsdörrar och portaler

- Övervakningskameror och säkerhetspersonal

- Fysiska barriärer som pollare och bommar

Mekaniska och elektroniska hinder begränsar vem som kan komma in på specifika platser genom att kontrollera fysisk tillgång till byggnader och områden. Det är ofta det första skyddet som en potentiell tjuv eller inbrottstjuv möter.

Digital accesskontroll

Digital accesskontroll skyddar dina datorer, nätverk och online-tjänster genom att kontrollera vem som får åtkomst. Du använder lösenord, kryptering och behörighetsstyrning.

Detta omfattar:

- Autentisering genom lösenord och tvåfaktorsautentisering

- Användarrättigheter och behörighetsnivåer

- Datakryptering för att skydda känslig information

- Åtkomstloggar som spårar vem som gjorde vad

- Brandväggar och nätverkssäkerhet

Autentisering och behörighetsstyrning säkrar dataåtkomst och förhindrar att hackare kan komma åt dina system utan rätt inloggningsuppgifter. En stark digital åtkomstkontroll är ofta din enda försvarslinje mot cyberattacker.

Hur de fungerar tillsammans

Fysisk och digital accesskontroll är komplementära, inte konkurrerande. En fysisk låst dörr hjälper inte om någon hackar ditt WiFi-nätverk från gatan.

Exempel:

- Dörrlåset hindrar personer från att komma in (fysisk kontroll)

- Nätverkslösenordet hindrar från att komma åt din server (digital kontroll)

- Övervakningskamera spelar in vem som försöker ta sig in (fysisk övervakning)

- Åtkomstloggar visar vilka användarkonten som användes (digital övervakning)

En stark säkerhet kräver både fysiska och digitala lager. Om du bara skyddar det ena, lämnar du en stor lucka för en angripare.

Proffstips Börja med att säkra din fysiska miljö, sedan fokusera på digital säkerhet. En kombination av båda ger dig det bästa skyddet. Många småföretag glömmer ofta den digitala delen – det är där de flesta intrång händer.

Så fungerar autentisering och behörighet

Autentisering och behörighet är två sidor av samma mynt. Autentisering bevisar vem du är, medan behörighet bestämmer vad du får göra.

Tillsammans utgör de grunden för all accesskontroll. Utan dem kan vem som helst komma åt vad som helst.

Vad är autentisering?

Autentisering verifierar identiteten hos en användare eller ett system. Det är processens första steg – att bevisa att du är den du säger att du är.

De vanligaste autentiseringsmetoderna är:

- Lösenord och användarnamn

- Tvåfaktorsautentisering (2FA) med SMS eller app

- Biometrisk autentisering (fingeravtryck, ansiktsigenkänning)

- Hårdvarunycklar och säkerhetscertifikat

- Engångskoder och autentiseringappar

Tvåfaktorsautentisering lägger till ett extra säkerhetslager genom att kräva två olika bevismetoder innan du får åtkomst. Det är mycket svårare för en hacker att ta sig in när du har två autentiseringssteg aktiverade.

Vad är behörighet?

Behörighet handlar om vilka rättigheter du har efter att du har autentiserats. Det är skillnaden mellan att komma in genom dörren och att kunna öppna vilken låda du vill.

Behörigheter kan styras på många sätt:

- Rollbaserad åtkomst (RBAC) – du får rättigheter baserat på din roll

- Gruppbaserad åtkomst – du får samma rättigheter som gruppen du tillhör

- Individuell åtkomst – varje användare har unika rättigheter

- Tidsbaserad åtkomst – du får åtkomst bara under vissa timmar

Rollbaserad åtkomst förenklar administrationen enormt genom att tilldela användare rättigheter baserat på deras arbetsroll. En bokförare får åtkomst till ekonomisystemet, men inte till försäljningsdatabasen.

Praktiskt exempel

Tänk dig ett litet IT-supportföretag i Stockholm. Du har tre typer av anställda: supporttekniker, administratörer och chefer.

Så fungerar det:

- En supporttekniker loggar in med sitt användarnamn och lösenord (autentisering)

- Systemet verifierar lösenordet och skickar en kod till hennes telefon (2FA)

- Efter verifiering får hon tillgång till supportbiljetter (behörighet)

- Hon kan läsa och svara på supportärenden, men inte ta bort ärenden

- En administratör har andra rättigheter – kan lägga till användare och ändra inställningar

Autentisering utan behörighet är som att öppna dörren men inte låta någon gå in. Behörighet utan autentisering är som att låta vem som helst in. Du behöver båda.

Proffstips Tvåfaktorsautentisering är enkelt att sätta upp och ökar säkerheten dramatiskt. Börja med det idag – det tar bara några minuter per anställd.

Vanliga risker och hur du undviker dem

Accesskontroll är inte perfekt. Hackare, disloyal personal och dålig konfiguration kan alla skapa säkerhetshål. Att förstå risken är första steget till att skydda dig.

De flesta intrång sker inte genom sofistikerade attacker – de sker genom vanliga misstag som är lätta att fixa.

Svaga lösenord och saknad tvåfaktorsautentisering

Svaga lösenord är fortfarande den största öppningen för hackare. “123456” och “password” är dessvärre vanliga val.

Här är den största risken:

- En hacker kan knäcka ett enkelt lösenord på minuter

- Om du inte har tvåfaktorsautentisering kan de komma in direkt

- De får då tillgång till alla dina system och data

Lösningen är enkel: tvåfaktorsautentisering på allt. Med 2FA måste hackern inte bara ha ditt lösenord – de måste också ha ditt telefonnummer eller din autentiseringsapp.

Identitetskapning och phishing-attacker

Attackanter lurar människor att ge bort sina inloggningsuppgifter genom att låtsas vara IT-support eller chef. Det heter phishing.

Det fungerar ofta för att folk är stressade eller omedvetna om risken.

Så undviker du phishing:

- Verifiera alltid vem som ringer eller e-mailar genom att ring tillbaka

- IT-support ber aldrig om lösenord via e-post eller telefon

- Var misstänksam mot e-postadresser som ser nästan rätt ut men inte helt

- Utbilda dina anställda om phishing-risker

Övergiven eller felaktig åtkomstkontroll

Det värsta misstaget är att glömma att uppdatera behörigheter. En anställd slutar sitt jobb men behåller åtkomst till alla system.

Löpande övervakning och revision hjälper dig att snabbt upptäcka och hantera avvikande beteenden. Du måste regelbundet granska vem som har tillgång till vad.

Gor detta:

- Dokumentera vem som har vilken åtkomst

- Granska åtkomst en gång i kvartalet

- Avsluta åtkomst direkt när anställda slutar

- Avsluta åtkomst när anställda byter roll

- Spåra vem som loggar in när och var

Ingen kryptering eller säkerhetskopiering

Om en hacker får in sig, kan de stjäla all data utan kryptering. Om en disk kraschar utan säkerhetskopiering försvinner allt.

Båda är katastrofala scenarier.

Attackörer söker den enklaste vägen in. Om du saknar basala åtgärder som tvåfaktorsautentisering och kryptering blir du ett enkelt mål.

Gör dessa åtgärder idag:

- Kryptera all data på disk (FileVault på Mac, BitLocker på Windows)

- Säkerhetskopiera dagligen till en separat disk

- Lagra en säkerhetskopia offsite (i molnet eller hemma)

- Testa återhämtning från säkerhetskopiering en gång i året

Proffstips Börja med tvåfaktorsautentisering och regelbundna åtkomstgranskningar – det är oftast tillräckligt för att förhindra de flesta attacker. De flesta hackare letar efter lätta mål.

Här är en sammanfattande matris över vanliga säkerhetsrisker och förebyggande åtgärder:

| Risk | Konsekvens | Förebyggande åtgärd |

|---|---|---|

| Svaga lösenord | Obehörig åtkomst | Starka lösenord + 2FA |

| Felaktig behörighetsstyrn. | Fd. anställd har tillgång | Regelbunden behörighetsrevision |

| Phishing/identitetskapning | Utlämnade lösenord | Användarutbildning och verifiering |

| Avsaknad av kryptering | Datastöld av känslig information | Kryptering och offsite-backup |

Effektiv accesskontroll för mindre företag

Småföretag har ofta inte samma budget eller IT-personal som stora bolag. Det betyder inte att du måste offra säkerheten – du behöver bara vara smart om det.

Effektiv accesskontroll för mindre företag handlar om att välja rätt verktyg och fokusera på vad som faktiskt skyddar dig.

Börja enkelt med molnbaserade lösningar

Molnbaserade autentiseringssystem är perfekta för små företag. Du behöver ingen egen server eller IT-specialist för att hålla systemet igång.

Exempel på molnlösningar:

- Microsoft 365 för e-post och samarbete

- Google Workspace för dokument och e-post

- Okta eller Azure AD för centraliserad inloggning

- 1Password eller Bitwarden för lösenordshantering

Molnbaserade autentiseringssystem med tvåfaktorsautentisering ger dig centraliserad accessloggning utan att du behöver investera i egen infrastruktur. Allt sköts automatiskt och uppdateras av leverantören.

Implementera rollbaserad åtkomst

Rollbaserad åtkomst är ditt bästa vapen mot komplexitet. Istället för att ge varje person individuella rättigheter tilldelar du roller.

En bokförare får “Ekonomi”-rollen. En försäljare får “Försäljning”-rollen. Enkelt.

Vanliga roller i ett småföretag:

- Admin (full åtkomst)

- Chef (kan skapa och radera användare)

- Anställd (grundläggande åtkomst)

- Praktikant (begränsad åtkomst)

Det sparar tid när du anställer nya personer. Du tilldelar bara en roll istället för att manuellt ge åtkomst till varje system.

Utbilda dina anställda

En stark policy för accesshantering kombinerat med regelbunden utbildning kan effektivt motverka intrång även med begränsade resurser. Många attacker sker för att någon klickade på en phishing-länk eller skrev sitt lösenord på ett osäkert nätverk.

Gör detta:

- Håll ett 30-minuterssamtal om phishing och säkerhet när de börjar

- Repetera årligen med ett kort webinarium

- Ge klara instruktioner om lösenordspolicy

- Uppmuntra tvåfaktorsautentisering för alla

- Visa hur man rapporterar misstänkt aktivitet

Dina anställda är ofta din första försvarslinje. En väl utbildad anställd som rapporterar ett phishing-försök kan spara dig från ett massivt intrång.

Verktyg som passar småföretag

Du behöver inte dyr enterprise-programvara. Det finns goda lösningar speciellt designade för små företag.

Rekommenderade verktyg:

- Microsoft 365 eller Google Workspace – e-post, lagring, samarbete

- Okta – centraliserad inloggning (finns i kostnadsfri version)

- 1Password Teams – delad lösenordshantering

- Bitwarden – gratis lösenordshanterare

- Authy eller Microsoft Authenticator – tvåfaktorsautentisering

Proffstips Börja med Microsoft 365 eller Google Workspace och tvåfaktorsautentisering för alla. Det löser 90 procent av säkerhetsproblemen för små företag och kostar nästan ingenting.

Skydda din verksamhet med professionell accesskontroll

Accesskontroll är kärnan i en trygg och säker arbetsplats eller hem, men rätt implementering kräver både teknisk expertis och förståelse för dina specifika behov. På IT Support Stockholm hjälper vi dig att skräddarsy både fysisk och digital accesskontroll som skyddar mot intrång, obehörig åtkomst och cyberattacker. Vi vet hur viktigt det är med autentisering, behörighetsstyrning och tvåfaktorsautentisering för att din IT-miljö ska vara säker idag och i framtiden.

Vänta inte tills det händer något allvarligt. Boka en tid med våra erfarna tekniker som snabbt kan analysera din situation, föreslå rätt lösningar och se till att du får en helhetslösning som fungerar för just dig. Vi erbjuder nära support här i Stockholm med både fjärr- och platsbesök. Ta det första steget för en trygg och stabil IT-infrastruktur genom att Boka Tid redan idag.

Om du har frågor eller vill veta mer kan du kontakta oss direkt via telefon på 0840011726 eller mejla oss på kontakt@it-support-stockholm.se.

08 400 117 26

kontakt@it-support-stockholm.se

Vanliga frågor

Vad är accesskontroll?

Accesskontroll är en metod för att reglera och kontrollera vem som får tillträde till fysiska platser eller digitala system för att skydda dem från obehörig åtkomst.

Vilka typer av accesskontroll finns det?

Det finns två huvudtyper av accesskontroll: fysisk accesskontroll, som skyddar lokaler med lås och övervakning, och digital accesskontroll, som skyddar datorer och nätverk med lösenord och autentisering.

Hur fungerar tvåfaktorsautentisering (2FA)?

Tvåfaktorsautentisering (2FA) kräver två olika bevismetoder för att få åtkomst, oftast ett lösenord och en kod som skickas till en mobiltelefon eller genereras av en autentiseringsapp.

Varför är det viktigt att regelbundet granska accesskontroll?

Regelbunden granskning av accesskontroll säkerställer att endast auktoriserade användare har tillgång till system och data, vilket minskar risken för obehörig åtkomst och datastöld.

Rekommendation

-

- Guide: Säkra ditt nätverk steg för steg effektivt

- Access, larm och övervakning – IT Support Stockholm

- Varför övervakning av nätverk skyddar ditt företag

- Datasäkerhet till företag – Skydda verksamheten effektivt

- Specialister som hjälper dig installera patchpaneler, datauttag och nätverkskablage.

- Pedagogisk och prisvärd datorhjälp för pensionärer i hemmet med pensionärsrabatt – Endast 498 kr per timme.

- Företag specialiserat på Ubiquiti Unifi i Stockholmsområdet

- Specialister på Unifi Protect